Trong môi trường VPS, việc kiểm tra lịch sử đăng nhập là bước thiết yếu để phát hiện truy cập trái phép, tấn công brute-force hoặc theo dõi hoạt động người dùng, giúp tránh downtime, mất dữ liệu hoặc bị hack. Bài viết này hướng dẫn chi tiết cách kiểm tra trên cả Linux và Windows, phù hợp với các distro phổ biến như Ubuntu/CentOS và Windows Server. Với hướng dẫn đơn giản này, bạn sẽ tăng cường bảo mật hệ thống, giám sát hiệu quả và phản ứng nhanh chóng trước các rủi ro tiềm ẩn.

Điều kiện thực hiện

Giả sử bạn đang truy cập VPS qua SSH (Linux) hoặc RDP (Windows) với quyền admin/root. Thực hiện từng bước qua terminal hoặc PowerShell/Command Prompt. Các công cụ sử dụng là tích hợp sẵn, không cần cài đặt thêm.

Cách kiểm tra lịch sử đăng nhập VPS Linux

1. Kiểm tra lịch sử đăng nhập thành công bằng lệnh last

2. Kiểm tra các lần đăng nhập thất bại với lệnh lastb

3. Xem log chi tiết từ auth.log hoặc journalctl

4. Các lưu ý nâng cao để tăng cường bảo mật và quản lý

1. Kiểm tra lịch sử đăng nhập thành công bằng lệnh last

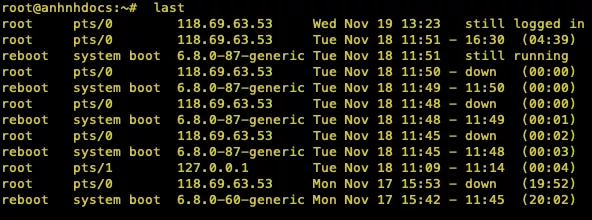

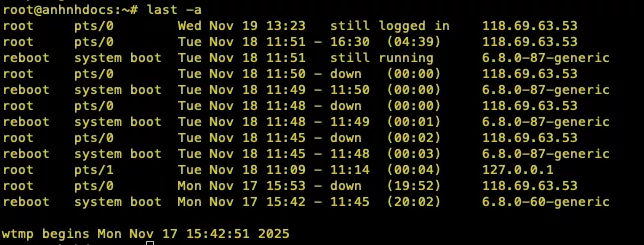

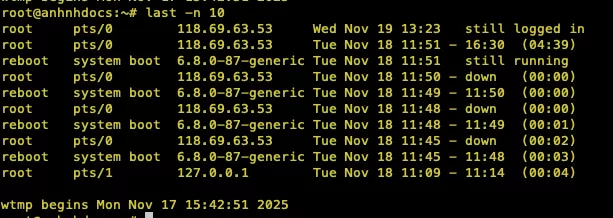

Lệnh last là công cụ mạnh mẽ giúp bạn xem lại lịch sử các phiên đăng nhập thành công trên hệ thống. Nó hoạt động bằng cách đọc thông tin từ tệp /var/log/wtmp, nơi lưu trữ hồ sơ về tất cả các lần đăng nhập và đăng xuất.

Để hiển thị tất cả các lần đăng nhập gần đây, bạn có thể chạy lệnh sau:

sudo last

Chú thích: Kết quả hiển thị danh sách người dùng, thiết bị đầu cuối (tty), địa chỉ IP nguồn, thời gian bắt đầu và kết thúc phiên đăng nhập.

Để xem chi tiết hơn với địa chỉ IP được hiển thị ở cột cuối cùng cho dễ đọc, bạn hãy thêm tùy chọn -a:

sudo last -a

Nếu bạn chỉ muốn xem một số lượng giới hạn các lần đăng nhập gần nhất, ví dụ 10 lần, hãy dùng tùy chọn -n:

sudo last -n 10

Chú thích: Lệnh này chỉ hiển thị 10 bản ghi đăng nhập gần đây nhất.

Lợi ích chính của việc này là giúp bạn nhanh chóng phát hiện các địa chỉ IP lạ hoặc các phiên đăng nhập vào những thời điểm bất thường mà bạn không thực hiện.

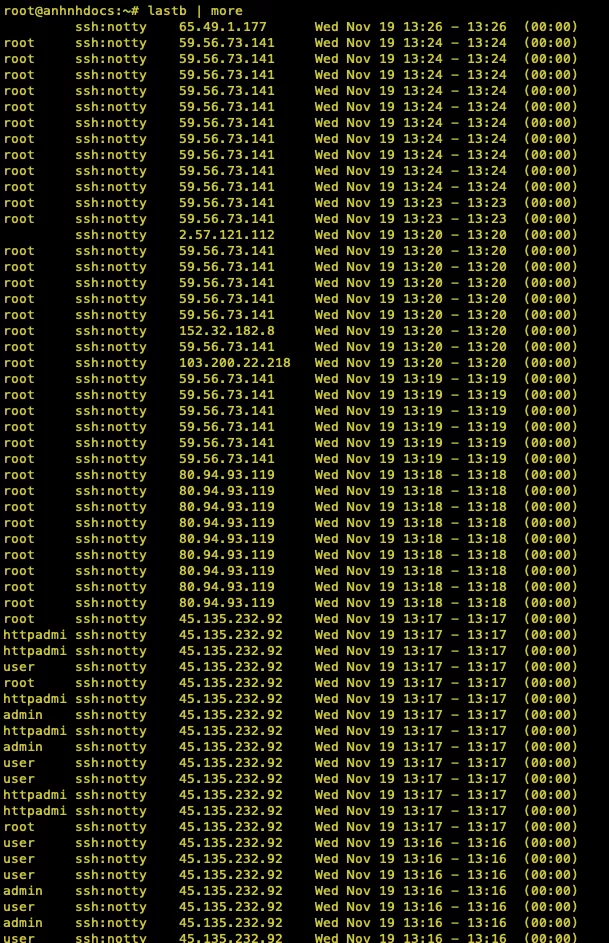

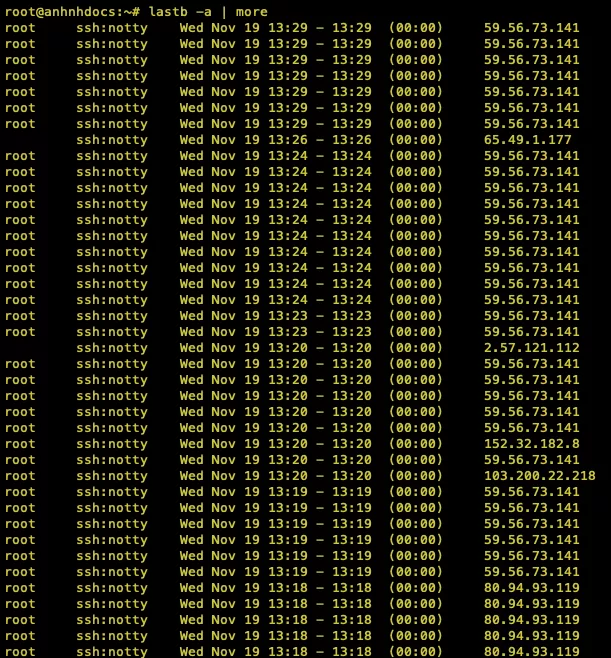

2. Kiểm tra các lần đăng nhập thất bại với lệnh lastb

Tương tự như last, lệnh lastb chuyên dùng để ghi lại các nỗ lực đăng nhập thất bại. Đây là công cụ cực kỳ hữu ích để phát hiện các cuộc tấn công dò mật khẩu (brute-force) vào máy chủ của bạn. Lệnh này đọc dữ liệu từ tệp /var/log/btmp.

Để xem tất cả các lần thử đăng nhập sai, bạn chạy lệnh:

sudo lastbChú thích: Đầu ra cho thấy người dùng và địa chỉ IP đã cố gắng đăng nhập nhưng không thành công.

Tương tự, để hiển thị địa chỉ IP ở cột cuối, bạn dùng tùy chọn -a:

sudo lastb -a

Chú thích: Giúp bạn dễ dàng quét qua danh sách các IP đáng ngờ.

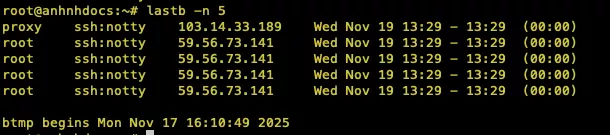

Để giới hạn số lượng kết quả, ví dụ 5 lần thử gần nhất:

sudo lastb -n 5

Chú thích: Hiển thị 5 nỗ lực đăng nhập thất bại gần đây nhất.

Trong trường hợp lệnh lastb không có sẵn hoặc tệp log bị hỏng, bạn có thể thử xem trực tiếp nội dung tệp bằng lệnh hexdump để kiểm tra:

sudo hexdump -C /var/log/btmp | head.3. Xem log chi tiết từ auth.log hoặc journalctl

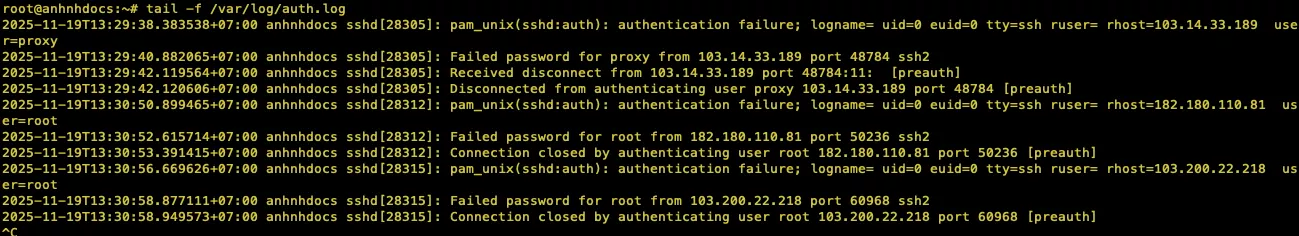

Để có cái nhìn sâu hơn về lý do đăng nhập thất bại (sai mật khẩu, sai khóa SSH) hoặc xem log theo thời gian thực, bạn cần phân tích các tệp log xác thực chi tiết.

Trên các hệ thống như Ubuntu/Debian, bạn có thể theo dõi tệp /var/log/auth.log trong thời gian thực bằng lệnh tail. Bạn có thể kết hợp với grep để lọc các phiên thành công (“Accepted”) hoặc thất bại (“Failed”).

sudo tail -f /var/log/auth.log

Đối với các hệ thống CentOS/RHEL, tệp log tương ứng thường là /var/log/secure:

sudo tail -f /var/log/secure.Chú thích: Tương tự như trên nhưng dành cho các bản phân phối dựa trên Red Hat.

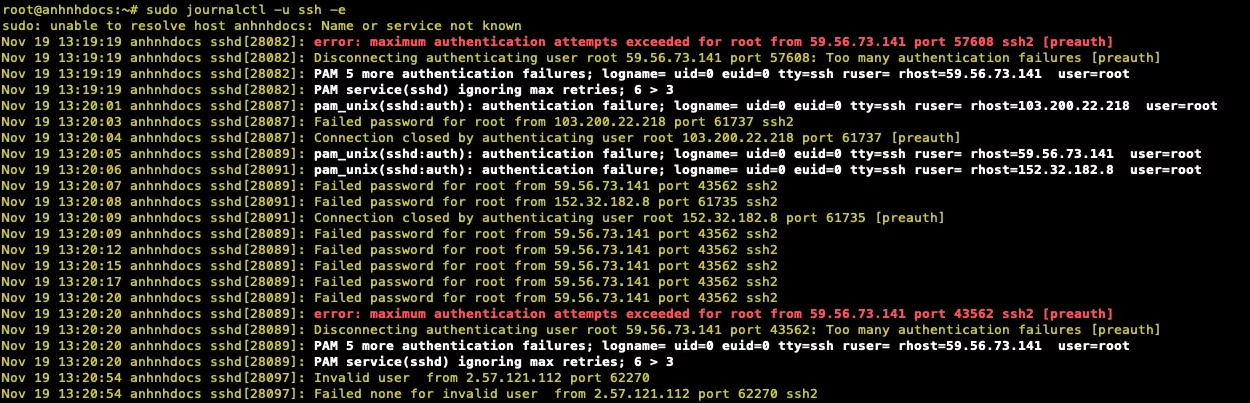

Với các hệ thống hiện đại sử dụng systemd, bạn có thể dùng journalctl để truy vấn log một cách linh hoạt. Để xem các log cuối cùng liên quan đến dịch vụ SSH, bạn chạy:

sudo journalctl -u ssh -e

Chú thích: Lệnh này hiển thị log của dịch vụ SSH và tự động cuộn đến các mục mới nhất.

Lợi ích chính của phương pháp này là bạn có thể nhanh chóng xem được lý do đăng nhập thất bại (ví dụ như sai mật khẩu, sai key) và thời gian chính xác của sự kiện, giúp việc chẩn đoán sự cố trở nên dễ dàng hơn.

Các lưu ý nâng cao để tăng cường bảo mật và quản lý

Ngoài việc kiểm tra log cơ bản, bạn có thể thực hiện thêm một số thao tác nâng cao để quản lý và bảo mật hệ thống tốt hơn:

- Sao lưu tệp log quan trọng: Để lưu trữ hoặc phân tích sau này, bạn nên tạo một bản sao của tệp log xác thực. Bạn có thể thực hiện việc này bằng lệnh:

sudo cp /var/log/auth.log ~/backup.log. - Tự động chặn các địa chỉ IP đáng ngờ: Bạn có thể cài đặt fail2ban, một công cụ rất hữu ích giúp tự động phân tích log và chặn các địa chỉ IP có hành vi đáng ngờ (như cố gắng dò mật khẩu). Trên Ubuntu, bạn có thể cài đặt nó bằng lệnh:

sudo apt install fail2ban. - Kiểm tra lịch sử đăng nhập của người dùng: Để xem lại thông tin về lần đăng nhập cuối cùng của tất cả người dùng trên hệ thống, bạn có thể sử dụng lệnh

sudo lastlog. Lệnh này cung cấp một cái nhìn tổng quan nhanh chóng về hoạt động tài khoản.

Cách kiểm tra trên Windows (Windows Server 2019/2022/2025)

Sử dụng Event Viewer

Sử dụng PowerShell để query log

Lưu ý bảo mật và bảo trì

![]() Lưu ý

Lưu ý

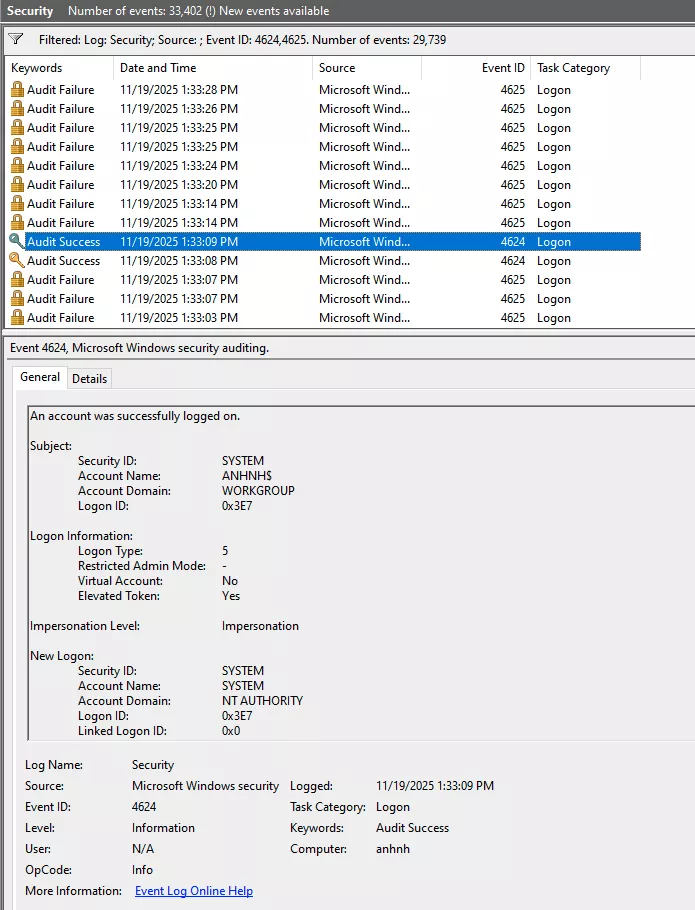

Sử dụng Event Viewer và PowerShell để xem Security logs, tập trung vào Event ID 4624 (đăng nhập thành công) và 4625 (thất bại).

Sử dụng Event Viewer

Trên hệ điều hành Windows, bạn có một công cụ đồ họa rất mạnh mẽ và tích hợp sẵn là Event Viewer để xem lại lịch sử các hoạt động trên hệ thống, bao gồm cả các lần đăng nhập. Đây là cách đơn giản và trực quan dành cho mọi người dùng.

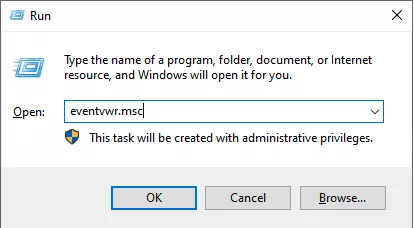

Để bắt đầu, bạn cần mở công cụ Event Viewer. Bạn có thể làm điều này một cách nhanh chóng bằng cách nhấn tổ hợp phím Win + R để mở hộp thoại Run, sau đó gõ eventvwr.msc và nhấn Enter.

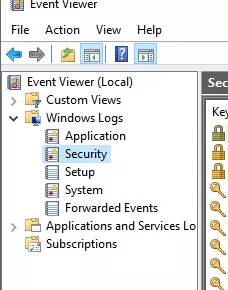

Sau khi cửa sổ Event Viewer hiện ra, bạn hãy tìm đến mục nhật ký bảo mật (Security log), nơi ghi lại các sự kiện liên quan đến an ninh hệ thống. Trong cây thư mục ở cột bên trái, bạn điều hướng theo đường dẫn: Windows Logs > Security.

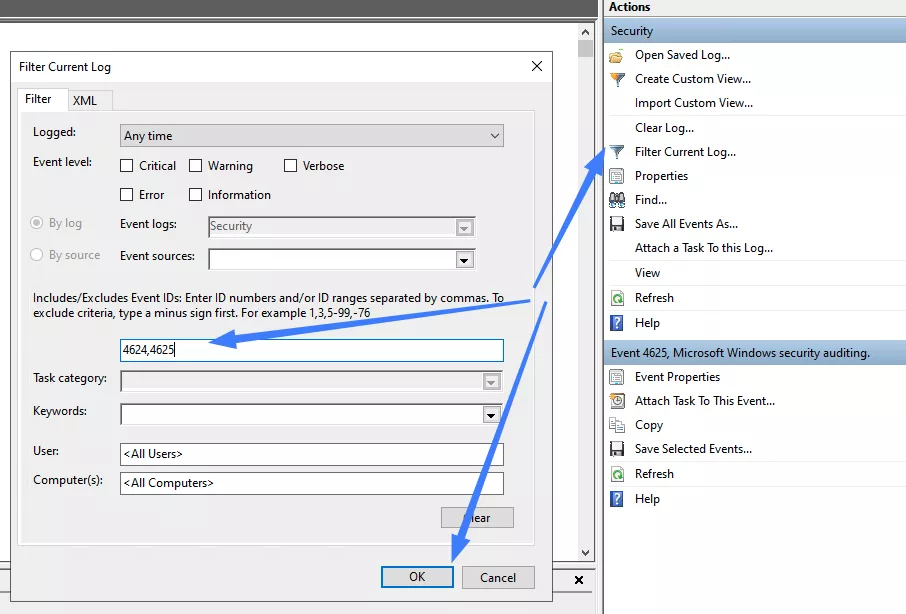

Nhật ký Security chứa rất nhiều loại sự kiện khác nhau, vì vậy để chỉ xem các thông tin liên quan đến đăng nhập, bạn cần lọc chúng. Bạn hãy nhấp chuột phải vào mục Security và chọn Filter Current Log…. Trong cửa sổ lọc hiện ra, bạn nhập vào ô <All Event IDs> mã 4624 để xem các lần đăng nhập thành công, hoặc 4625 để xem các lần đăng nhập thất bại.

Sau khi áp dụng bộ lọc, danh sách các sự kiện phù hợp sẽ được hiển thị. Bạn chỉ cần nhấp vào một sự kiện cụ thể trong danh sách.

Thông tin chi tiết sẽ xuất hiện ở khung phía dưới, bao gồm các dữ liệu quan trọng như tài khoản người dùng (Account Name), địa chỉ IP nguồn (Source Network Address) nếu là đăng nhập qua mạng, thời gian xảy ra sự kiện và loại đăng nhập (Logon Type), giúp bạn xác định đó là đăng nhập từ xa (RDP) hay trực tiếp tại máy (Console).

Lợi ích chính của phương pháp này là giao diện đồ họa trực quan, giúp bạn dễ dàng xem và lọc thông tin mà không cần nhớ các câu lệnh phức tạp. Ngoài ra, Event Viewer còn hỗ trợ xuất (export) danh sách các sự kiện ra tệp tin CSV, rất tiện lợi cho việc lưu trữ hoặc phân tích sâu hơn bằng các công cụ khác như Excel.

Sử dụng PowerShell để query log

Để bắt đầu, bạn cần mở PowerShell với quyền quản trị (Administrator) để đảm bảo có đủ quyền truy cập vào các bản ghi nhật ký bảo mật của hệ thống.

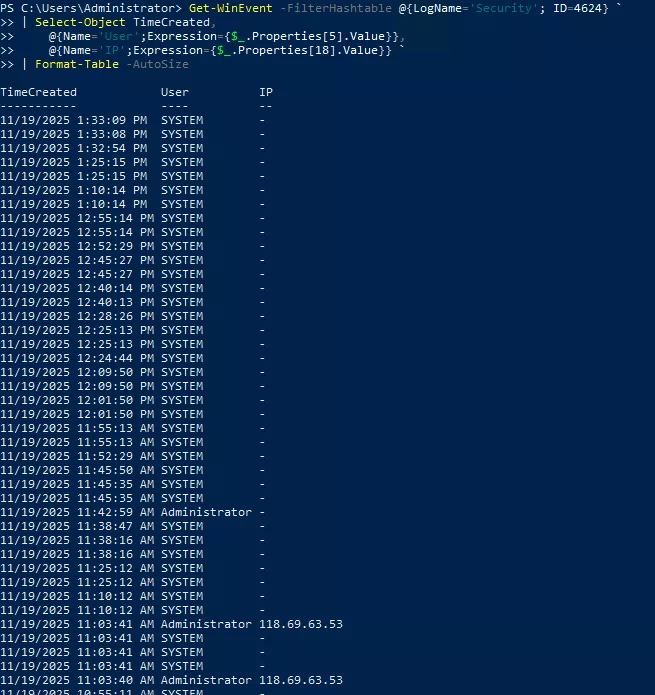

Để xem lịch sử các lần đăng nhập thành công

Bạn hãy sử dụng lệnh Get-WinEvent với bộ lọc cho Event ID 4624. Lệnh dưới đây không chỉ lấy thông tin mà còn chọn lọc và định dạng lại để bạn dễ đọc hơn:

Get-WinEvent -FilterHashtable @{LogName='Security'; ID=4624} `

| Select-Object TimeCreated,

@{Name='User';Expression={$_.Properties[5].Value}},

@{Name='IP';Expression={$_.Properties[18].Value}} `

| Format-Table -AutoSize

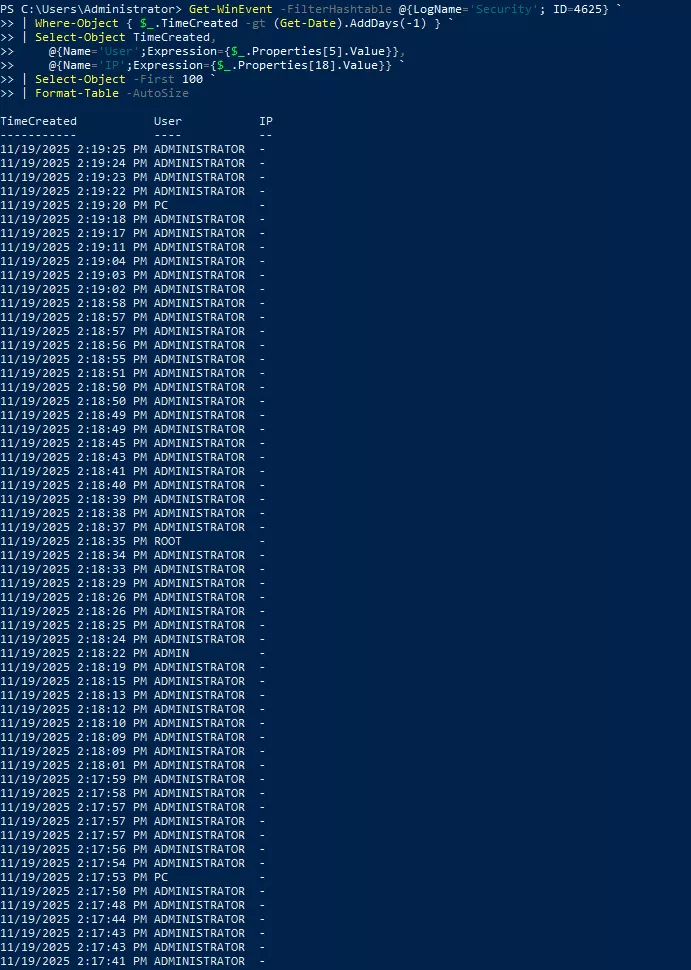

Để kiểm tra các lần đăng nhập thất bại

Bạn chỉ cần thay đổi ID=4624 thành ID=4625. Tuy nhiên, bạn cần lưu ý rằng nhật ký đăng nhập thất bại thường có số lượng rất lớn. Để truy vấn hiệu quả hơn và không bị quá tải thông tin, bạn nên giới hạn kết quả theo thời gian. Bạn có thể thêm đoạn mã sau vào cuối lệnh để chỉ lấy các sự kiện trong 7 ngày gần nhất:

| Where-Object {$_.TimeCreated -gt (Get-Date).AddDays(-7)}

Lợi ích lớn nhất của phương pháp này là khả năng tự động hóa. Bạn có thể dễ dàng đưa các lệnh này vào một kịch bản (script) để chạy định kỳ và tạo báo cáo tự động mà không cần thao tác thủ công.

Kiểm tra lần đăng nhập cuối của user cụ thể

Ngoài việc xem lịch sử chung, đôi khi bạn cần xác định nhanh xem một tài khoản cụ thể đã đăng nhập lần cuối khi nào. Điều này rất hữu ích cho việc kiểm tra và kiểm toán (audit) bảo mật.

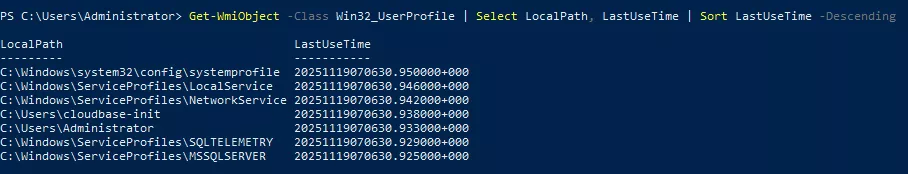

Cách 1: Sử dụng WMI

Bạn có thể sử dụng lệnh WMI (Windows Management Instrumentation) để lấy thông tin này một cách chi tiết:

Get-WmiObject -Class Win32_UserProfile | Select LocalPath, LastUseTime | Sort LastUseTime -Descending.

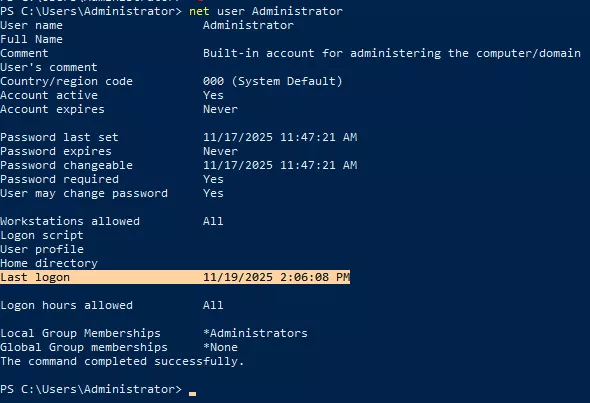

Cách 2: Sử dụng lệnh net user

Một cách khác đơn giản và nhanh hơn là dùng lệnh net user:

net user username

Lưu ý bảo mật và bảo trì

- Kích hoạt Chính sách Ghi nhật ký (Auditing): Truy cập theo đường dẫn Group Policy > Computer Configuration > Windows Settings > Security Settings > Local Policies > Audit Policy và cấu hình Audit logon events cho cả hai trạng thái Success (Thành công) và Failure (Thất bại).

- Sao lưu Nhật ký Sự kiện (Log Backup): Trong Event Viewer, nhấp chuột phải vào mục Security và chọn Save All Events As để lưu trữ lại các nhật ký quan trọng.

- Giám sát Truy cập Từ xa (RDP): Khi phân tích nhật ký, cần tập trung vào các sự kiện có Logon Type 10 (RemoteInteractive) để theo dõi hoạt động đăng nhập qua Remote Desktop.

- Cập nhật Hệ điều hành Windows: Thực thi lệnh

sconfig(trên phiên bản Server) để kiểm tra và cài đặt các bản cập nhật hệ thống.

Việc áp dụng linh hoạt các thao tác trên tùy theo phiên bản hệ điều hành sẽ giúp bạn đảm bảo một cơ chế giám sát an ninh toàn diện cho máy chủ ảo (VPS).

Với hướng dẫn kiểm tra lịch sử đăng nhập trên Linux và Windows, bạn đã có công cụ mạnh mẽ để theo dõi mọi hoạt động truy cập, phát hiện sớm các mối đe dọa và duy trì bảo mật cao. Kết quả là VPS của bạn ổn định hơn, giảm rủi ro hack và giúp bạn tập trung vào phát triển thay vì xử lý sự cố. Hãy kiểm tra định kỳ và kết hợp với công cụ như Fail2Ban (Linux) hoặc Windows Defender để bảo vệ tối ưu.

VIETNIX – DỊCH VỤ HOSTING, VPS TỐC ĐỘ CAO, ỔN ĐỊNH, BẢO MẬT

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

- Điện thoại: 1800 1093

- Email liên hệ: sales@vietnix.com.vn

- Website: https://vietnix.vn/